Líneas activadas ilegalmente, documentos filtrados y vendedores que ofrecen anonimato como si fuera un producto más del día a día. Un círculo vicioso que vive en la clandestinidad y muere antes de ser rastreado.

Por Michelle Hemmerde y Sebastián Muñiz

La ola de extorsiones que atraviesa el Perú no solo expone la magnitud del crimen organizado, sino también la debilidad de las instituciones llamadas a frenarlo. Las bandas criminales operan a través de múltiples líneas telefónicas, alternando señales, mensajes y amenazas que mantienen alerta a miles de ciudadanos. En este engranaje, los chips móviles se han convertido en la herramienta perfecta para garantizar anonimato y movilidad: cambiar de número es tan sencillo que desaparecer resulta parte del plan.

Pero la raíz del problema no está únicamente en la delincuencia, sino en un sistema que facilita operar desde las sombras. La venta ambulatoria de chips, el registro con datos falsos y la falta de fiscalización permiten que cualquier persona adquiera una línea sin dejar un rastro real. En ese escenario, las barreras legales existen, pero son débiles o no se aplican. El resultado: un Estado que permanece siempre un paso atrás.

Leyes fantasmas

El Congreso recientemente aprobó sanciones para quienes activen o utilicen chips adquiridos ilegalmente. El proyecto que modifica la Ley 30096, presentado por la congresista de Fuerza Popular Rosangella Barbarán, menciona que el robo de identidad, por medio de huellas dactilares clonadas, ha aumentado considerablemente en los últimos años. Debido a ello, el proyecto de ley incluye una pena de entre 5 a 9 años de cárcel por la venta o distribución informal de SIM cards (Módulo de Identidad del Suscriptor).

El documento menciona que, en las calles, la venta de chips depende de “huelleros” no certificados que se consiguen por apenas 20 soles, y permiten capturar o replicar huellas sin supervisión. Por medio de estos métodos, las mafias abren líneas a nombre de terceras personas con el fin de utilizarlas para amenazar y desecharlas antes de que las autoridades logren identificarlas.

Oscar Serván, exgeneral de la Policía Nacional del Perú, declaró para este medio que “existe una cifra oculta enorme”. Muchas personas no denuncian por miedo, desconfianza o porque creen que no habrá resultados, a esto se suma la limitada tecnología policial. “La capacidad de interceptación y geolocalización es insuficiente frente a la demanda delincuencial”, afirma. En consecuencia, la Policía persigue un delito cuya dimensión desconoce, ya que mantiene sistemas lentos e incompletos.

Al mismo tiempo, la suplantación de identidad, la activación ilegal de líneas y la filtración de datos permiten que los delincuentes operen desde la clandestinidad sin problemas. Bases filtradas, portales de datos hackeados y chips registrados con información falsa nutren una estructura que crece a un ritmo acelerado. Aunque existen penalidades, la fiscalización en las calles y en los puntos de venta no es efectiva.

Otto Vidal, ingeniero de software y experto en ciberseguridad, destaca que los delincuentes pueden comprar decenas de chips a nombre de terceros, incluso usando datos obtenidos en Telegram o filtraciones, y combinarlos con información de bases de datos bancarias para perfilar víctimas y planear extorsiones de manera estratégica. Esta coordinación demuestra que el problema no solo es técnico, sino de falta de voluntad.

Un sistema que no se sostiene

A pesar de las medidas recientes, la distancia entre lo que dice la ley y lo que se refleja en las calles es enorme. Según OSIPTEL, entre 2020 y 2023 las empresas de telecomunicaciones acumularon más de 66 millones de soles en multas por incumplir normas de contratación. Ello incluye la venta ambulatoria de chips, una actividad prohibida que, como resalta su presidente Rafael Muente, persiste porque “se sigue desoyendo las normas del OSIPTEL y de la propia ley”.

En ese desorden, las mafias ven una oportunidad para activar líneas con identidades falsas, utilizar documentos robados o aprovechar filtraciones de datos sin mayor resistencia. Serván advierte que la norma busca castigar estas prácticas; sin embargo, hasta la fecha aún no cuentan con un sistema operativo que permita detectarlas a tiempo.

Además, la tecnología no solo favorece a las bandas, también evidencia las limitaciones del propio Estado. “Durante años la Policía ni siquiera podía acceder con rapidez al titular de un número sospechoso porque requería un levantamiento del secreto de las comunicaciones”, comenta Serván. Aunque hoy existe un portal que les permite consultar directamente a OSIPTEL, la capacidad de geolocalización e interceptación sigue siendo mínima frente a la demanda actual. A esto se suma que muchas líneas usadas en extorsiones fueron habilitadas con DNIs falsos o identidades suplantadas.

Asimismo, la cantidad de denuncias supera ampliamente la capacidad de respuesta de las instituciones fiscalizadoras. Según el Observatorio Nacional de Seguridad Ciudadana, en lo que va del 2025 se registraron 23,213 denuncias de extorsión, una cifra muy superior a las 18,215 reportadas durante todo el 2024. Pero la dimensión real del problema es mucho mayor debido al subregistro. Esta brecha entre el delito real y el reportado deja a las autoridades trabajando con información a medias, anulando la posibilidad de plantear una estrategia efectiva.

Aunque el Estado insiste en endurecer las sanciones, el verdadero desafío está en reconstruir un sistema capaz de impedir que los delincuentes sigan huyendo detrás de un número que cambia cada día. Sin un control real en los puntos de venta, sin tecnología adecuada y sin coordinación interinstitucional, es casi imposible encontrar soluciones efectivas.

El punto cero

Supuestamente, los operadores deben validar identidad y registrar datos biométricos; en la práctica, estos procesos suelen saltarse por presión de ventas, falta de fiscalización o desorden interno. El resultado es un sistema donde miles de chips terminan activos sin que nadie sepa quién los compró realmente.

Los extorsionadores aprovechan este vacío para obtener decenas o cientos de líneas en cuestión de horas. Algunos recurren a vendedores informales que activan chips sin pedir documentos; otros usan identidades robadas o datos filtrados en internet. Lo que debería ser un proceso seguro se convierte en una cadena de activaciones rápidas, hechas desde kioscos improvisados, cabinas telefónicas o puestos callejeros sin supervisión.

Las operadoras telefónicas juegan un papel clave que rara vez se reconoce; su débil sistema de verificación permite que líneas queden registradas a nombre de personas que nunca las adquirieron. Este vacío es aprovechado por extorsionadores que utilizan los chips como herramienta para mantener el anonimato y no ser rastreados.

La presión por metas comerciales lleva a vendedores a activar chips en masa, muchas veces usando documentos antiguos o fotos de DNI sin consentimiento, mientras los controles biométricos apenas se aplican. Vidal advierte que los chips anónimos son “el alma de la extorsión” y un extorsionador puede tener decenas de números que rota cada vez que una víctima bloquea uno.

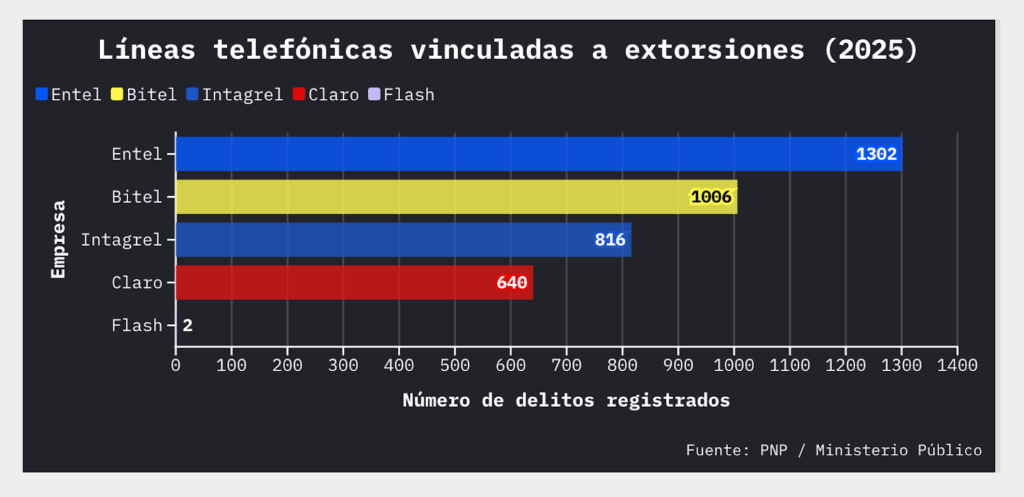

Las cifras oficiales muestran que, sólo en lo que va del 2025, la Policía Nacional y el Ministerio Público registraron 3,766 líneas vinculadas a delitos, concentradas en cinco operadoras. Entel encabeza la lista con 1,302 números, seguida por Bitel (1,006), Integratel (816) y Claro (640); incluso Flash aparece con dos registros.

Estos números no necesariamente indican responsabilidad directa de las empresas, pero sí revelan una cadena de verificación débil que permite que miles de chips terminan alimentando esquemas extorsivos. El volumen evidencia que el sistema de activación y control sigue siendo tan permeable que las mafias pueden operar con total naturalidad dentro de él.

En ese escenario, el anonimato se convierte en un producto disponible en cualquier esquina. Por unos pocos soles, es posible obtener un chip activo sin dejar rastro verificable. Cuando el número se desecha en horas o días, nadie puede reconstruir su origen, ni la empresa puede confirmar quién lo compró, ni la Policía puede identificar su ruta.

Mientras tanto, los operadores culpan a los vendedores, los vendedores al Estado y el Estado a la falta de control de las empresas de telecomunicaciones. En ese círculo vicioso, los extorsionadores encuentran un sistema perfecto para continuar cometiendo actos delictivos.

Humberto Chávez, CEO de Claro, reconoció por medio de un audio revelado por el portal La Contra en octubre de este año que más del 75% de las ventas de chips prepago se realiza de forma ambulatoria, justificando que cerrar un canal que representa prácticamente la totalidad de las ventas representaría una gran pérdida económica para la compañía.

En la misma línea, Rafael Muente, ex presidente de OSIPTEL, advirtió que las empresas de telefonía tienen un interés claro en mantener la venta de chips en la vía pública, una práctica prohibida que alimenta la delincuencia. Según Muente, al menos el 75% del mercado de líneas prepago opera en la informalidad, favoreciendo a grupos criminales y generando un problema estructural para la seguridad ciudadana y la economía del sector.

La línea que nadie ve

Los extorsionadores han convertido el chip en la base de toda su logística. Cada línea se activa con datos falsos, se usa para lanzar amenazas y se desecha sin dejar rastro. Pero detrás de ese ciclo fugaz, existe un circuito más profundo que la Policía viene detectando desde hace años. Según Serván, un mercado negro que alimenta números “fantasma” desde distintos frentes.

Una parte proviene de celulares robados cuyos chips nunca fueron anulados. Otros pasan por máquinas que modifican el IMEI (Identidad Internacional de Equipo Móvil) para engañar al operador y reactivar líneas que deberían estar desactivadas. A eso se suma el desvío interno: chips sustraídos de las propias empresas, robos que rara vez se reportan y que, muchas veces, ocurren con complicidad de malos trabajadores.

El flujo ilegal continúa con distribuidores que venden y activan líneas sin verificación real. Vendedores de galerías o mercados activan chips con DNIs falsos, documentos suplantados o identidades de personas que nunca sabrán que tienen una línea a su nombre. Todo motivado por metas comerciales, controles laxos y una cadena donde cada eslabón se beneficia del desorden.

Ese circuito informal acaba dentro de los penales. Intervenciones del INPE en centros penitenciarios como Lurigancho y Ancón han encontrado celulares, chips y cuadernos con amenazas dentro de las celdas, confirmando que la extorsión no se detiene con el encierro. Según la PNP, estos dispositivos “forman parte del equipo usado por los operadores para emitir las amenazas”, lo que evidencia que los internos mantienen comunicación con sus redes externas pese a las restricciones. En este entorno, los chips funcionan como armas descartables: números que cambian a diario y que desaparecen antes de dejar rastro.

Pero el problema comienza incluso antes de la llamada. Los grupos criminales acceden a bases filtradas o vendidas ilegalmente, donde obtienen los datos de sus víctimas. Con esa información activan líneas usando la identidad de terceros, generando un doble daño: la persona extorsionada recibe amenazas y, además, aparece como compradora de un número que jamás adquirió. Este mecanismo confunde investigaciones, bloquea la trazabilidad y alimenta un sistema que avanza más rápido que el Estado, indicó Vidal.

Durante una sesión de trabajo con la congresista Rosangella Barbarán el 27 de septiembre de 2024, el Coronel PNP Luis E. Huamán Santamaría, Jefe de la División de Investigación de Delitos de Alta Tecnología (DIVINDAT), indicó que se ha detectado un mercado creciente de SIM cards activadas con identidades suplantadas y diseñadas directamente para la comisión de delitos.

Son líneas “fantasma” usadas para extorsiones, secuestros, estafas y fraudes informáticos, que operan sin dejar rastro y dejan a personas inocentes expuestas a denuncias o procesos ajenos. Para las mafias, estas SIM son tan importantes como un arma o una moto: parte esencial de la logística criminal.

Como detalla Serván, el verdadero desafío no está solo en castigar a los responsables, sino en cerrar las grietas del sistema que permiten que las mafias operen con total libertad. “Mientras los chips sigan circulando por mercados informales, penales y con identidades suplantadas, cualquier esfuerzo aislado será insuficiente”, advierte.

Para el experto, la solución requiere coordinación entre operadoras, distribuidores y autoridades, así como un control efectivo en cada punto de activación. Sin estas medidas, cada línea anónima seguirá siendo una herramienta que los delincuentes usan para mantener su movilidad y anonimato, dejando al Estado siempre un paso atrás.

El circuito ilegal de chips no se limita a los mercados callejeros; también involucra complicidad interna en empresas y distribuidores. Chips robados o desviados se activan con identidades suplantadas, aprovechando la falta de verificación rigurosa de las operadoras.

Vendedores informales y distribuidores que buscan cumplir metas comerciales facilitan que estos chips circulen rápidamente, muchas veces usando DNI falsos o datos de personas que ni siquiera saben que su identidad fue utilizada. Esto genera un sistema donde cada línea se convierte en una herramienta de extorsión casi indetectable, explotando las grietas del control institucional.

Según Tatiana Paccini, directora de Atención y Protección del Usuario de OSIPTEL, el Organismo Supervisor de Inversión Privada en Telecomunicaciones (OSIPTEL) anunció que, por mandato de una nueva norma, deberá entregar a la Policía, Fiscalía y Poder Judicial toda la trazabilidad del proceso de contratación de líneas móviles.

Esto incluye información detallada “de todo el proceso de comercialización de un chip”, desde dónde es entregado por la empresa operadora, en qué punto de venta, quién vende ese servicio, hasta quién lo contrata y dónde lo hace. Sin embargo, aunque la norma ya está vigente, su efectividad dependerá de que se cumpla realmente; de lo contrario, el control seguirá siendo ineficiente.